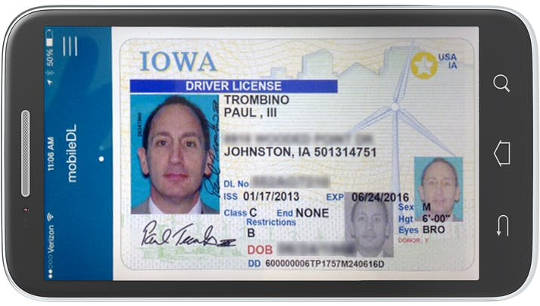

Điện thoại thông minh là một dạng ID kỹ thuật số cho nhiều ứng dụng và dịch vụ. Bộ giao thông vận tải Iowa

Điện thoại thông minh lưu trữ email, ảnh và lịch của bạn. Họ cung cấp quyền truy cập vào các trang truyền thông xã hội trực tuyến như Facebook và Twitter, và thậm chí cả tài khoản ngân hàng và thẻ tín dụng của bạn. Và chúng là chìa khóa cho một thứ thậm chí còn riêng tư và quý giá hơn - danh tính kỹ thuật số của bạn.

Thông qua vai trò của họ trong hệ thống xác thực hai yếu tố, thường được sử dụng nhất phương pháp bảo vệ danh tính kỹ thuật số an toàn, điện thoại thông minh đã trở nên cần thiết để xác định mọi người cả trực tuyến và tắt. Nếu dữ liệu và ứng dụng trên điện thoại thông minh không an toàn, đó là mối đe dọa đối với danh tính của mọi người, có khả năng cho phép kẻ xâm nhập đặt mục tiêu của họ lên mạng xã hội, email, liên lạc tại nơi làm việc và các tài khoản trực tuyến khác.

Gần đây như 2012, FBI đề nghị công chúng bảo vệ dữ liệu điện thoại thông minh của họ bằng cách mã hóa nó. Gần đây hơn, mặc dù, cơ quan có nhà sản xuất điện thoại hỏi để cung cấp một cách để vào các thiết bị được mã hóa, cảnh sát gọi là gìtruy cập đặc biệtCuộc tranh luận cho đến nay đã tập trung vào quyền riêng tư dữ liệu, nhưng điều đó bỏ qua một khía cạnh quan trọng của mã hóa điện thoại thông minh: khả năng bảo mật danh tính cá nhân trực tuyến của mọi người.

Như tôi đã viết trong cuốn sách gần đây của tôi,Lắng nghe: An ninh mạng trong thời đại không an toàn, Trực tiếp làm những gì FBI muốn - làm cho điện thoại dễ dàng mở khóa hơn - nhất thiết phải giảm bảo mật của người dùng. Mới đây Viện Hàn lâm Khoa học, Kỹ thuật và Y học Quốc gia, trong đó tôi đã tham gia, cũng cảnh báo rằng làm cho điện thoại dễ dàng hơn để mở khóa có khả năng làm suy yếu yếu tố quan trọng này để bảo vệ danh tính trực tuyến của mọi người.

Thu thập bằng chứng hoặc làm suy yếu an ninh?

Trong những năm gần đây, cảnh sát đã tìm cách truy cập vào điện thoại thông minh của nghi phạm như một phần của cuộc điều tra tội phạm và các công ty công nghệ đã chống lại. Nổi bật nhất trong những tình huống này phát sinh sau sự kiện Bắn súng hàng loạt 2015 San Bernardino. Trước khi chính những kẻ tấn công bị giết trong vụ xả súng, chúng đã có thể phá hủy máy tính và điện thoại của chúng - ngoại trừ một chiếc, iPhone bị khóa. FBI muốn điện thoại được giải mã, nhưng lo lắng rằng những nỗ lực thất bại trong việc bẻ khóa các cơ chế bảo mật của Apple có thể khiến điện thoại bị xóa tất cả dữ liệu của nó.

Cơ quan đưa Apple ra tòa, tìm cách buộc công ty viết phần mềm đặc biệt để tránh sự bảo vệ tích hợp của điện thoại. Apple chống lại, lập luận rằng nỗ lực của FBI là chính phủ vượt qua rằng, nếu thành công, sẽ giảm tất cả sự an toàn của người dùng iPhone - và, bằng cách mở rộng, đó là của tất cả người dùng điện thoại thông minh.

Xung đột đã được giải quyết khi FBI trả tiền cho một công ty an ninh mạng để đột nhập vào điện thoại - và tìm thấy không có gì liên quan để điều tra. Nhưng cục vẫn kiên định rằng các nhà điều tra nên có cái mà họ gọi làtruy cập đặc biệt, Và những gì người khác gọi là một người kháccửa sauPhần mềm tích hợp cho phép cảnh sát giải mã điện thoại bị khóa.

Tầm quan trọng của xác thực hai yếu tố

Tình hình là không đơn giản như FBI gợi ý. Điện thoại an toàn cung cấp rào cản cho các cuộc điều tra của cảnh sát, nhưng chúng cũng là một thành phần tuyệt vời của an ninh mạng mạnh mẽ. Và với tần suất của các cuộc tấn công mạng và sự đa dạng của các mục tiêu của họ, điều đó cực kỳ quan trọng.

Vào tháng 7 2015, các quan chức Hoa Kỳ tuyên bố rằng kẻ trộm đã đánh cắp số An sinh xã hội, thông tin y tế và tài chính và dữ liệu riêng tư khác của 21.5 triệu người người đã nộp đơn xin giải phóng mặt bằng an ninh liên bang từ Văn phòng Quản lý nhân sự Hoa Kỳ. Vào tháng 12 2015, một cuộc tấn công mạng tại ba công ty điện lực ở Ukraine đã rời đi một phần tư triệu người không có điện trong sáu giờ. Vào tháng 3 2016, vô số email đã bị đánh cắp từ tài khoản Gmail cá nhân của John Podesta, chủ tịch chiến dịch tranh cử tổng thống của Hillary Clinton.

Trong mỗi trường hợp này, và nhiều hơn nữa trên khắp thế giới kể từ, một thực tiễn bảo mật kém - bảo mật tài khoản chỉ bằng mật khẩu - hãy để kẻ xấu gây thiệt hại nghiêm trọng. Khi thông tin đăng nhập dễ bị bẻ khóa, những kẻ xâm nhập nhanh chóng xâm nhập - và có thể không được chú ý trong nhiều tháng.

Công nghệ bảo mật tài khoản trực tuyến nằm trong túi của mọi người. Sử dụng điện thoại thông minh để chạy một phần mềm được gọi là xác thực hai yếu tố (hoặc yếu tố thứ hai) làm cho việc đăng nhập vào tài khoản trực tuyến khó khăn hơn nhiều đối với những kẻ xấu. Phần mềm trên điện thoại thông minh tạo ra một phần thông tin bổ sung mà người dùng phải cung cấp, ngoài tên người dùng và mật khẩu, trước khi được phép đăng nhập.

Hiện tại, nhiều chủ sở hữu điện thoại thông minh sử dụng tin nhắn văn bản như một yếu tố thứ hai, nhưng điều đó không đủ tốt. Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ cảnh báo rằng nhắn tin ít an toàn hơn nhiều hơn các ứng dụng xác thực: Kẻ tấn công có thể văn bản chặn hoặc thậm chí thuyết phục một công ty di động chuyển tiếp tin nhắn SMS đến một điện thoại khác. (Nó đã xảy ra với Các nhà hoạt động Nga, Black Lives Matter nhà hoạt động DeRay Mckessonvà loại khác.)

Phiên bản an toàn hơn là một ứng dụng chuyên biệt, như Google Authenticator or Tự động, tạo ra cái được gọi là mật khẩu một lần dựa trên thời gian. Khi người dùng muốn đăng nhập vào một dịch vụ, cô ấy cung cấp tên người dùng và mật khẩu và sau đó nhận được lời nhắc cho mã của ứng dụng. Mở ứng dụng sẽ hiển thị mã gồm sáu chữ số thay đổi mỗi giây 30. Chỉ khi gõ vào đó, người dùng mới thực sự đăng nhập. Một người khởi nghiệp ở Michigan đã gọi Duo làm cho điều này trở nên dễ dàng hơn: Sau khi người dùng nhập tên người dùng và mật khẩu, hệ thống sẽ bật ứng dụng Duo trên điện thoại của cô ấy, cho phép cô ấy chạm vào màn hình để xác nhận đăng nhập.

Tuy nhiên, các ứng dụng này chỉ an toàn như chính điện thoại. Nếu điện thoại thông minh có bảo mật yếu, ai đó sở hữu nó có thể truy cập vào tài khoản kỹ thuật số của một người, thậm chí khóa chủ sở hữu. Thật vậy, không lâu sau khi iPhone ra mắt trong 2007, tin tặc phát triển kỹ thuật cho hack vào điện thoại bị mất và bị đánh cắp. Apple đã trả lời by xây dựng an ninh tốt hơn cho dữ liệu trên điện thoại của nó; đây là cùng một bộ bảo vệ mà cơ quan thực thi pháp luật hiện đang tìm cách hoàn tác.

Tránh thảm họa

Sử dụng điện thoại làm yếu tố thứ hai trong xác thực là thuận tiện: Hầu hết mọi người đều mang theo điện thoại mọi lúc và các ứng dụng rất dễ sử dụng. Và nó an toàn: Người dùng nhận thấy nếu điện thoại của họ bị mất, điều này sẽ không xảy ra nếu mật khẩu được dỡ bỏ. Điện thoại với tư cách là người xác thực nhân tố thứ hai cung cấp một sự gia tăng lớn về bảo mật ngoài tên người dùng và mật khẩu.

Nếu Văn phòng Quản lý Nhân sự đã sử dụng xác thực nhân tố thứ hai, những hồ sơ nhân sự đó sẽ không dễ dàng được nâng lên. Nếu các công ty điện lực Ukraine đang sử dụng xác thực yếu tố thứ hai để truy cập vào các mạng nội bộ kiểm soát phân phối điện, các tin tặc sẽ thấy khó khăn hơn nhiều để phá vỡ mạng lưới điện. Và nếu John Podesta đang sử dụng xác thực nhân tố thứ hai, tin tặc Nga sẽ không thể truy cập vào tài khoản Gmail của anh ta, ngay cả với mật khẩu của anh ta.

FBI mâu thuẫn với chính mình về vấn đề quan trọng này. Cơ quan có đề nghị công chúng sử dụng xác thực hai yếu tố và đòi hỏi nó khi cảnh sát muốn kết nối với hệ thống cơ sở dữ liệu tư pháp hình sự liên bang từ một địa điểm không an toàn như quán cà phê hay thậm chí là xe cảnh sát. Nhưng sau đó, cục muốn làm cho điện thoại thông minh dễ dàng hơn để mở khóa, làm suy yếu các biện pháp bảo vệ hệ thống của chính nó.

Có, điện thoại khó mở khóa điều tra cản trở. Nhưng điều đó bỏ lỡ một câu chuyện lớn hơn. Tội phạm trực tuyến đang tăng mạnh, và các cuộc tấn công ngày càng tinh vi hơn. Làm cho điện thoại dễ dàng cho các nhà điều tra mở khóa sẽ làm suy yếu cách tốt nhất để người bình thường bảo mật tài khoản trực tuyến của họ. Đó là một sai lầm cho FBI khi theo đuổi chính sách này.

Giới thiệu về Tác giả

Susan Landau, Giáo sư Khoa học Máy tính, Luật và Ngoại giao và An ninh mạng, Đại học Tufts

Bài viết này ban đầu được xuất bản vào Conversation. Đọc ban đầu bài viết.

Sách của tác giả này

at Thị trường InnerSelf và Amazon